Whizz OS — Mayo 2026

Hay un cambio de

paradigma sucediendo.

No en cinco años. Ahora. Y las organizaciones que lo entiendan primero van a tener una ventaja que no se recupera.

El precedente

Antes

80 personas · 10 días · 200 hectáreas

Después

1 persona · 3 drones · 4 horas

Lo que no cambió es que la tierra necesita arado y alguien necesita trigo.

Lo mismo está pasando en las empresas.

Tu trabajo no existe más.

Ahora manejás agentes.

La persona que entienda esto va a seguir teniendo trabajo.

Y va a hacer el trabajo de diez.

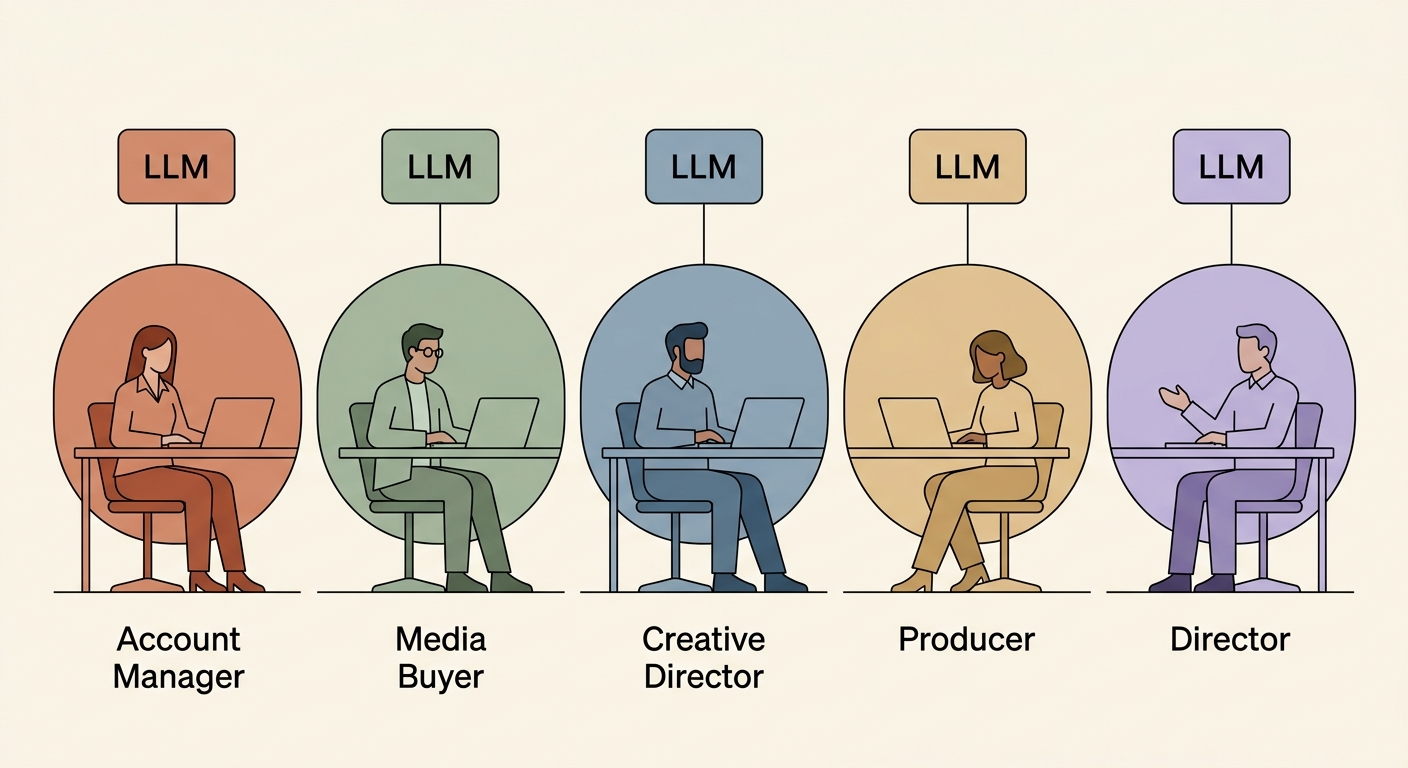

Hoy

1 persona · 1 LLM · sin memoria compartida

Mañana

N personas · agentes compartidos · siempre activos

Ya está pasando

El caso Anthropic

1

persona

5

canales

10x

más creative output

15'

vs. 2 horas por batch de ads

💡 su primera pregunta fue "cómo abro la terminal en Mac"

Anthropic — empresa de IA valuada en $380 mil millones. Paid search, paid social, ASO, email y SEO operados por una sola persona durante 10 meses, con un stack de agentes IA.

El camino

Cuatro niveles de madurez

¿Dónde estamos? ¿Adónde vamos?

Automatizar lo que ya hacés

Piso mínimoReportes, copys, análisis. Con este cambio no estás adelante — estás menos atrás. En seis cuatro meses, cualquier agencia va a estar acá.

IA como thinking partner

Diferenciador básicoConectás tus datos propios, historial de campañas, research de competencia. Requiere construir — la mayoría solo opera.

Trabajo que antes no tenía ROI

Ventaja realLos agentes tienen las horas que vos no tenés.

Monitoreo de competencia en tiempo real. Seguimiento de campañas y proyectos automático. Redacción generativa sin supervisión. Convertir datos en accionables automáticamente.

Herramientas que solo vos construirías

Sistema propioNuestros datos. Nuestros clientes. Nuestra experiencia. Nuestros procesos.

La ventaja aparece cuando el sistema se adapta a la forma real de trabajar del equipo.

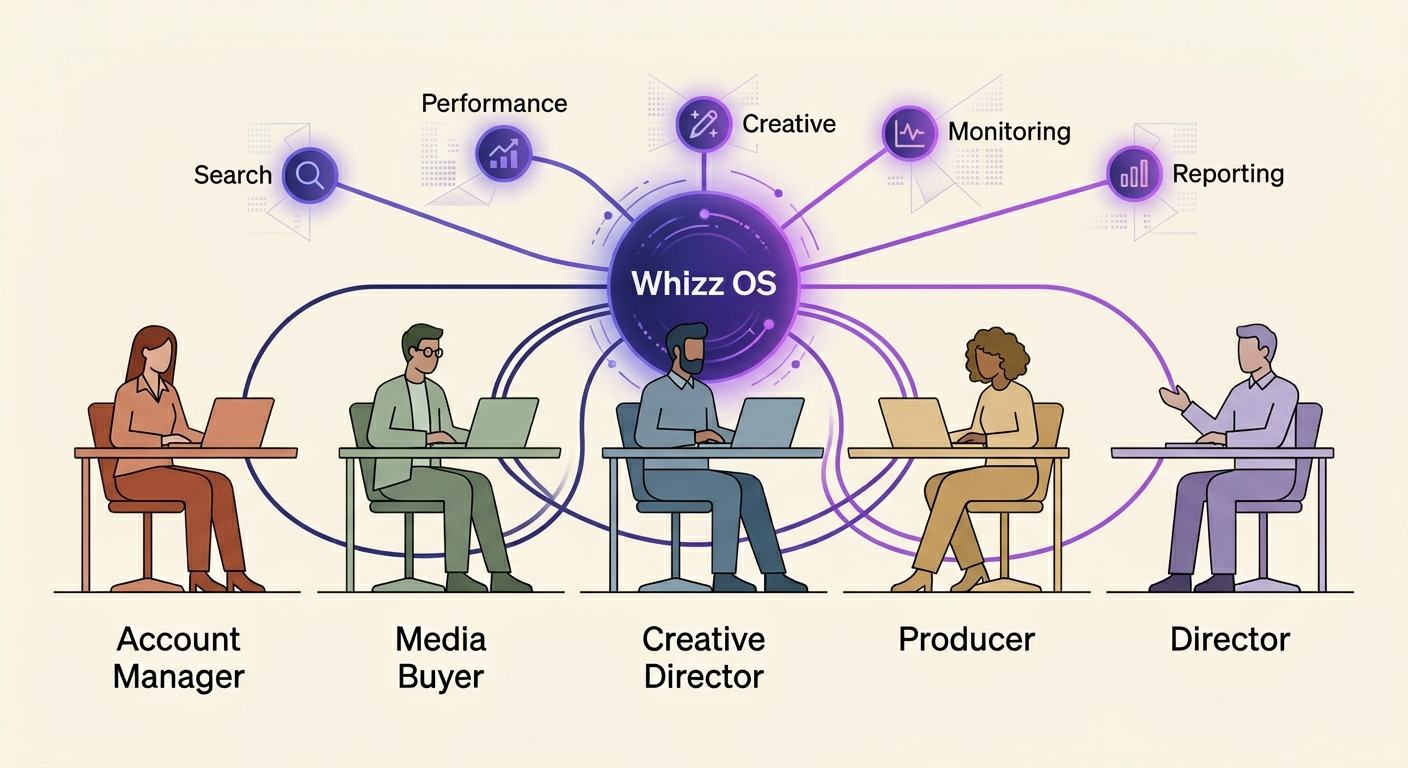

Lo que estamos construyendo

Whizz OS

La infraestructura que nos lleva del Nivel 1 al Nivel 4. Un hub centralizado de agentes conectado a todos los canales y herramientas de la agencia — para que cada persona del equipo opere como si tuviera diez.

Una forma nueva de operar la agencia.

Estado actual

17 agentes en producción

Cada agente tiene memoria, herramientas propias y acceso a los datos del cliente.

Performance & Data

- Performance Analyst

- Report Builder

- Research

- Organic Analyst

Cuentas

- Account Director

- Account Manager

- Planner

- Librarian

- Operations

Campañas & Creatividad

- Campaign Builder

- Creative Producer

- File Manager

CRM & Comunidad

- CRM Watcher

- CRM Operator

- Community Manager

- Email Marketing

- IT / DevOps

Los agentes se coordinan entre sí. Un hallazgo del CRM Watcher llega al CRM Operator. El reporte de la semana alimenta el memo del Account Manager. La comunidad retroalimenta la estrategia de contenido.

El equipo opera el sistema. El sistema opera la agencia.